卫星通信安全风险与防御技术概述

打印

打印

【摘 要】 本文介绍了卫星通信发展现状及演进趋势,分析了卫星通信系统安全风险及安全防护体系面临的挑战,在阐述目前典型卫星通信协议体系与安全机制的基础上,总结出了卫星通信系统面临的具体安全威胁以及应具备的主要安全特性与技术。

【关键词】 卫星通信 协议体制 安全威胁 防御体系

1 引言

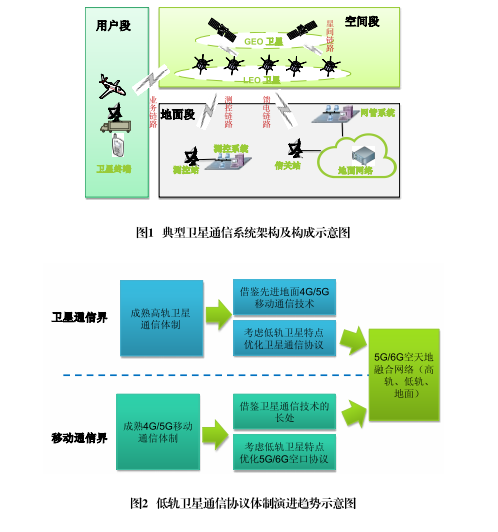

随着宽带卫星通信业务需求的增强,以高容量、低单位带宽成本、灵活覆盖为主要特点的高通量卫星通信系统建设不断提速。传统高通量卫星以高轨卫星为主,近年来,工业界着力发展中低轨高通量卫星系统。特别是由于小卫星、发射和通信技术的快速发展,总体成本大为降低,通信卫星领域呈现出越来越明显的“低轨化”分布特征,低轨(LEO)通信卫星部署数量也呈现爆发式增长。特别是大型LEO卫星星座建设计划,如美国太空探索技术公司SpaceX的星链(Starlink)、英国一网公司OneWeb的低轨卫星星座计划等,把“宽带LEO卫星通信”推到一个前所未有的热度。国内的宽带LEO卫星通信系统早已起步,但进展相对缓慢。目前,这些系统主要是基于Ku和Ka频段提供卫星通信服务,而更高频段也在考虑和探索中。典型的卫星通信系统架构如图1所示,包含用户段、地面段以及空间段。

近年来,卫星通信业界希望能够利用地面移动通信产业链和技术为公众提供普遍互联网服务。卫星通信和地面移动通信融合是大势所趋,2条起源不同的技术路线将趋于统一技术体制,如图2所示。业界普遍认为集成空、天、地、海一体化通信系统是6G的蓝图。

由于自身的特点和限制,卫星通信系统除了面对传统无线通信和互联网相关的安全威胁外,还面临许多特有的安全风险问题。为此,本文将在概括目前典型卫星通信协议体系与安全机制的基础上,总结出卫星通信的实际安全威胁以及安全防御系统应具有的主要安全特性与机制,进而讨论卫星通信安全保密管理面临的关键问题。

2 卫星通信系统安全威胁与防御技术

2.1 主要安全威胁

卫星通信系统面临的安全威胁多种多样,威胁来源也不同,既可能源于卫星通信协议及安全设计或实现过程中的漏洞,也可能源于新技术被滥用而衍生出的新型攻击手段。除了类似传统的地面移动网络所面临的安全威胁外,卫星通信系统面临的特有安全威胁主要是针对卫星通信系统各无线链路、载荷和卫星平台的干扰、窃听和攻击等。

(1)空口干扰。卫星通信系统中所有的无线设备接收到的无线信号都比较弱,而且各空间载荷的能力有限,因此容易被恶意干扰。对用户链路、馈电链路、星间链路的干扰,可能会导致在某个区域内的通信服务中断;对测控链路的干扰,可能导致在一段时间内无法进行遥测、遥控等操作,进而影响到卫星的正常运行。卫星通信系统面临的干扰可分为压制式干扰和欺骗式干扰。

(2)空口窃听。卫星通信系统用户链路和馈电链路的下行链路波束覆盖范围比较大,攻击者容易接收到无线信号并可能破解出通信内容;对于用户链路和馈电链路的上行链路信号,攻击者可以接收卫星终端或地面站的旁瓣信号,并可能破解出通信内容。2009年,美军在伊拉克和阿富汗战场使用的“捕食者”无人机图像被攻击者拦截,主要原因就是这些信息在通过卫星传输的过程中没有加密。

(3)拒绝服务。由于空间通信平台在功耗、体积、计算、存储等方面严重受限,很容易受到“拒绝服务”攻击。攻击者可以用无线设备模仿卫星终端或者入侵并控制合法终端设备,频繁地发起随机接入请求,消耗空口物理层随机接入信道资源,使得其他卫星终端无法正常接入卫星通信系统。此外,星地无线链路跨度大,攻击者通过施加大功率上行干扰,卫星节点仍然可能工作在非线性区,造成功率掠夺问题,使得正常的卫星通信业务信号无法传输,导致卫星系统瘫痪。

(4)重放攻击。受限于卫星平台资源,由于测控链路大都没有抗重放攻击的功能,攻击者可以将之前拦截并记录的指令向目标卫星重复发送。若重放指令未被识别并丢弃,则卫星有可能重复执行操作从而导致卫星天线指向错误或运行过程中偏离预定轨道。

(5)高功率微波(HPM)。通过地基或天基向目标卫星发射高功率脉冲,脉冲能量通过卫星接天线进入测控通道对卫星测控通道中的电子器件造成不可逆的“硬伤”,可能导致整个卫星测控通道失效。

(6)欺骗攻击。由于卫星互联网中卫星节点动态接入的特点,真实节点可能被冒充,从而造成非法节点接入到卫星互联网中,导致系统发生异常甚至瘫痪。攻击者可能假冒合法节点加入网络,使原有合法节点的数据传递失常。例如,2003年,中国“鑫诺卫星”的转发器就遭到境外敌对者基于大功率信号伪装卫星地面站的劫持。

(7)路由攻击。用户数据在空间路由过程中可能面临篡改攻击、伪造攻击等威胁。攻击者可能伪造路由消息,在网络中恶意篡改路由,造成无效路由,从而导致数据传输延时、传输开销大幅增加等,严重降低网络的性能。

2.2 卫星通信系统主要安全特性

卫星通信系统安全可以分成测控域安全、接入域安全及网络域安全。其保护的对象主要是各空间载荷、设备、系统、测控流、业务流、信令、管理流和控制流。

2.2.1 测控域安全特性

测控域涉及卫星平台、测控站和卫星操作中心,以及它们之间的通信链路。在实际部署中,还可能会借助第三方的测控站。因此,测控域安全至少包括以下特性:测控载荷与测控地面系统间的认证、遥控数据的机密性和完整性保护、遥测数据的机密性保护、测控站安全防护、卫星操作中心安全防护。

2.2.2 接入域安全特性

接入域涉及卫星终端、接入网载荷、地面接入网设备、核心网设备、用户链路、馈电链路。用户链路和馈电链路都是无线信道,需要无线链路安全保护。但当卫星载荷的工作在“星上处理”模式下,馈电链路不属于接入域。接入域至少包括以下安全特性:卫星终端与核心网间的认证、信令机密性和完整性保护包括卫星终端—接入网载荷/地面接入网设备间信令以及卫星终端—核心网间信令、终端管理信息的机密性和完整性保护、业务数据的机密性及选择性的完整性保护。

2.2.3 网络域安全特性

网络域安全涉及通信载荷、地面段设备或系统,以及它们之间的通信链路,网络域安全至少包括以下安全特性:通信载荷与地面段网络之间的认证、信令机密性和完整性保护、网络管理信息的机密性和完整性保护、网络控制信息的机密性和完整性保护、相应等级的密钥管理、整个系统的安全管理、满足相关法律要求的合法监听机制。

2.3 主要安全机制

卫星通信系统主要安全机制包括以下4个方面。

(1)安全协议与密码算法:尽管不同卫星通信系统的安全设计不太一样,但都把安全协议与密码算法作为最主要的安全手段,用以实现认证、密钥协商、机密性保护、完整性保护和抗重放攻击的功能。

(2)空口扰乱:在一些安全性要求较高的卫星通信系统中,或针对安全性要求较高的用户,通常利用扰乱的方式,隐藏L2帧头或上层包头,防止隐私泄露,同时也可增加破解的难度。

(3)扩频:在一些安全性较高的卫星通信系统,利用扩频的方式提高系统的抗截获能力和抗干扰能力。

(4)用户身份保护:使用临时标识取代永久性标识或对永久性标识进行加密,以防止用户隐私泄露或降低用户隐私泄露的概率。

3 典型卫星通信体制与安全协议设计

由于历史及产业链原因,现有的卫星通信系统所采用的通信体制各不相同,很难说哪个卫星通信系统完全符合被业界广泛接受的标准。目前常见的卫星通信系统的基础标准主要来自CCSDS、ETSI和3GPP。

3.1 CCSDS协议体系与安全机制

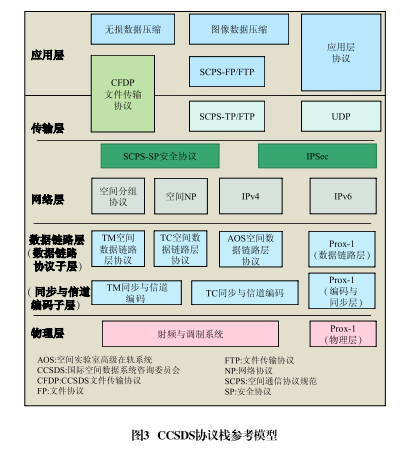

空间数据系统咨询委员会(CCSDS)于20世纪90年代定义了一套空间通信协议(Space Communication Protocol Specification,SCPS)。该协议体系最初只规定了链路层组网协议,包括普通在轨系统(COS)和高级在轨系统(AOS)2个部分,后来引入TCP/IP协议体系实现在网络层互联。空间通信协议体系结构自下而上包括:物理层、数据链路层、网络层、传输层和应用层,如图3所示。

SCPS体系中的安全机制基于SCPS-SP协议实现。SCPS-SP应用在网络层和传输层之间,可以根据通信用户的不同安全需求对这些来自传输层的数据单元提供相应的安全性服务主要有4种:数据完整性检查、机密性机制、身份认证与接入控制。其认证主要是依靠SCPS-SP定义的数据封装规则,通过封装通信双方的网络地址来实现。SCPS-SP协议的主要特点表现为最小的通信开销和最佳比特率,这些优势在通信资源受到严重限制的空间通信系统中得到了充分发挥,但是SCSP-SP不提供抗重放攻击的保护。

3.2 ETSIDVB协议体系与安全机制

DVB-RCS(Digital Video Broadcasting-Return Channel via Satellite)是欧洲电信标准协会(ETSI)于2000年发布的第一个为交互式应用而定义的卫星通信行业标准。至2012年1月,陆续发布了第二代DVB交互卫星系统(DVB-RCS2)系列标准。该标准不仅定义了系统的底层协议,前向链路基于DVB-S2,反向链路基于DVB-RCS2,还定义了上层功能,包括管理和控制功能。目前不少Ku和Ka频段的宽带卫星通信系统都基于DVB-S2(X)和DVB-RCS2标准。

DVB-RCS标准定义了网络控制中心(NCC)与回传链路卫星通信终端(RCST)之间的认证及密钥交换机制。NCC为每个RCST分配一个cookie值作为其身份标志,用于向NCC证明自己的身份。NCC在维护一个保存所有RCST的cookie值的数据库,保证NCC可以验证合法RCST的身份。为实现NCC和RCST之间的密钥交换,DVB-RCS定义了3种协议,包括主密钥协商(Main Key Exchange,MKE)、快速密钥协商(Quick Key Exchange,QKE)、显式密钥协商(Explicit Key Exchange,EKE)。但这些密钥交换协议没有考虑到主动攻击者的存在,因此面临中间人攻击的风险。另外,该协议只是单向身份认证,存在一定的安全隐患。

DVB-RCS2协议为消费级用户、专业级用户和政府级用户制定了不同安全机制,如表1所示。

对于专业级用户和政府级用户,这套协议提供了包头隐藏的机制;对于专业用户来说,其管理与控制面的安全机制基于IPSec。此外,还具备抗重放攻击的能力。

3.3 3GPP协议体系与安全机制

目前有些运行于L/S频段的卫星通信系统在空中接口设计上已经借鉴了地面移动通信网络协议。“天通一号”、Thuraya等均采用3GPP-R4/R6空中接口分层方案,保留了上层协议(NAS层协议)绝大部分设计,主要针对星地传输链路特点设计物理层波形、话音承载、MAC帧结构,以及RRC层资源分配算法进行优化。3GPP从R14阶段开始探索将卫星作为5G的接入方式之一,发挥卫星在5G系统中的优势。其在R15中对卫星通信与地面5G的融合做了进一步研究。3GPP R16阶段主要开展了卫星5G系统架构和新空中接口支持非地面网络的解决方案等方面的研究,提出了针对无线空口协议、5G接入网架构等相关问题的解决方案。

3GPP定义的5G系统支持用户面的机密性保护、控制面的机密性和完整性保护、抗重放攻击、接入双向认证、密钥和安全算法协商、用户身份等隐私信息保护等安全机制。考虑到专业用户的安全需要和系统优化的需要,也有不少系统在3GPP定义的安全上进行较多修改。

4 结语

随着低轨道、高通量卫星星座的大量部署,卫星通信与地面移动通信融合的一体化系统将同时提供面向垂直行业的特殊服务及面向公众的互联网接入服务。由于卫星通信系统自身的特点,相关安全问题将会越来越突出。这不仅会影响用户通信安全和卫星通信系统安全,还可能威胁到国家安全。因此,卫星通信系统需要具备轻量级、具有一定容错能力的通信安全技术和网络防护体系。此外,卫星通信与地面移动通信的融合也给安全管理带来新的挑战,未来仍然需要探索适用于卫星通信的高效安全保密管理机制。

(原载于《保密科学技术》杂志2022年6月刊)